HarmonyOS APP开发玩透鸿蒙代码混淆的防逆向心法

咱们做鸿蒙应用开发的兄弟,只要发过正式包,多半都经历过这样一种“血压飙升”的时刻:好不容易熬了几个通宵把业务代码写完,打个 release 包传上架,结果没过两天,核心算法或者 API 接口逻辑就被人扒得干干净净。你反复检查了签名配置,甚至开了官方默认的混淆,但一解包,类名依然是IndexPage,变量名依然是userName。但真相往往残酷——在鸿蒙应用的安全防护里,代码混淆(ArkGuard)

咱们做鸿蒙应用开发的兄弟,只要发过正式包,多半都经历过这样一种“血压飙升”的时刻:好不容易熬了几个通宵把业务代码写完,打个 release 包传上架,结果没过两天,核心算法或者 API 接口逻辑就被人扒得干干净净。

你反复检查了签名配置,甚至开了官方默认的混淆,但一解包,类名依然是 IndexPage,变量名依然是 userName。但真相往往残酷——你大概率只是“假装”开启了混淆,那些未手动配置的保留规则,在打包机的 Release 模式下形同虚设。

在鸿蒙应用的安全防护里,代码混淆(ArkGuard)就是应用上线前的“防弹衣”。今天,咱们不扯那些干巴巴的官方文档,直接掀开 ArkCompiler 编译流水线的盖子。我会带你从底层混淆原理、规则配置实战,一直聊到 HarmonyOS 6 (API 22 / NEXT) 里针对字节码混淆和安全加固的底层新特性。系好安全带,老司机带你把这个“黑盒”彻底盘明白!

一、 追根溯源:混淆是怎么在编译期“偷梁换柱”的?

一句话道破天机:鸿蒙的 ArkGuard 混淆工具,本质上是在编译的“中间态”对抽象语法树(AST)进行降维打击,而非简单的文本替换。

很多兄弟刚接触混淆时一头雾水:为什么我配置了混淆,运行时却疯狂报 ClassNotFoundException 或者路由跳转失效?

这就要提到鸿蒙底层打包的 ArkGuard 字节码变换机制 了。当 DevEco Studio 执行 Release 构建时,ArkGuard 会介入并进行多轮“洗牌”:

- AST 解析:将你的 ArkTS/TS 代码解析成抽象语法树。

- 名称映射(Obfuscation):遍历 AST,将用户定义的类、方法、属性名替换为无意义的短字符(如

a,b,$1)。 - 死代码消除(Tree Shaking):剔除未使用的代码路径。

- 字节码重组:将混淆后的 AST 重新生成方舟字节码(ABC 文件)。

为了直观感受这套“代码变形”的底层流转逻辑,我们来看一张混淆工具的心法图:

看出门道了吗?这张图的灵魂在于第 2 步的“规则引擎”。系统并不知道你的哪些代码是被反射调用的,哪些是在 JSON 序列化中使用的。如果不加区分地全盘混淆,运行时必然崩溃。

二、 实战演练:手撕“混淆后崩溃”,拿捏保留规则

理论说得再天花乱坠,不如跑一段实操来得实在。

咱们来个最经典的刚需:一个包含了网络请求实体类(需 JSON 序列化)、路由页面(需反射实例化)的工具类项目。

方案一:灾难级“无脑全开”写法

在 build-profile.json5 中开启混淆,但没有配置任何白名单。

// build-profile.json5

"arkOptions": {

"obfuscation": {

"enable": true, // 致命误区:只开开关,不配规则

"rules": "./obfuscation-rules.txt"

}

}

痛点直击:一运行,直接崩溃。因为你的 LoginPage 被混淆成了 a,而路由框架(如 @ohos.router)还在傻傻地找 LoginPage,自然抛出了 Unable to find page 的异常。

方案二:召唤“精细化白名单”降维打击 (优雅的防崩溃配置)

利用 obfuscation-rules.txt,我们能精准把控哪些该藏,哪些必须露。

// 1. 源码示例:需要保留的类

@Entry

@Component

export struct IndexPage {

// 被 @State 装饰的变量,默认会被 ArkGuard 智能保留其响应式特性

@State message: string = 'Hello World';

build() {

Column() {

Text(this.message)

.onClick(() => {

// 调用工具类

Calculator.add(1, 2);

})

}

}

}

// utils/Calculator.ets

export class Calculator {

static add(a: number, b: number): number {

return a + b;

}

}

# obfuscation-rules.txt (ProGuard风格语法)

# 1. 保留入口组件和结构:防止 UI 渲染和路由失效

-keep class * implements ohos.arkui.node.NodeController { *; }

-keep class * extends ohos.arkui.node.AccessibilityNodeProvider { *; }

# 2. 保留特定类(如果 Calculator 被反射调用或注入,需保留)

-keep class com.example.myapplication.utils.Calculator { *; }

# 3. 保留带特定注解的类(推荐在代码里用 @Keep,这里演示配置文件方式)

# -keep @ohos.arkui.node.Keep class * { *; }

# 4. 压缩/混淆选项

-optimizationpasses 5

-dontusemixedcaseclassnames

-dontskipnonpubliclibraryclasses

-printmapping mapping.txt

(注:自 API 12 起,ArkGuard 对 @State, @ObjectLink 等鸿蒙特定装饰器有了原生支持,通常无需额外配置即可保留序列化键名,但为了绝对安全,老司机依然建议对数据模型类显式添加 -keep)

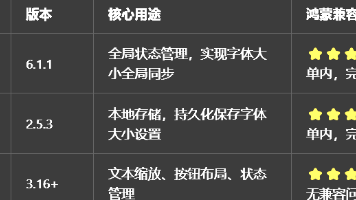

收益对比表:

| 维度 | 裸奔打包 (无混淆) | 开启默认混淆 (无规则) | 拥抱精细化白名单混淆 |

|---|---|---|---|

| 安全性 | 源码一览无余,极易被二次打包 | 核心逻辑被抹除,逆向成本极高 | 核心逻辑被抹除,逆向成本极高 |

| 稳定性 | 极高 | 极低 (反射/路由/序列化直接崩) | 稳如老狗,关键节点不受影响 |

| 包体积 | 臃肿,包含大量调试信息与长命名 | 显著减小 (变量名压缩为单字符) | 显著减小 |

三、 避坑指南:老司机的吐血经验

虽然 ArkGuard 用起来在应用加固里像开了物理外挂,但它也有自己的“死穴”。不注意的话,分分钟让你陷入诡异的线上崩溃中。

- JSON 序列化的“隐形契约”:

如果你有大量的JSON.parse(jsonString)并直接映射到类对象(如class User { name: string }),ArkGuard 默认不会混淆类的属性名。但如果你开启了实验性的 属性名混淆(Property Obfuscation),那就必须把这些 Model 类用-keep保护起来,否则前端传来的{"name":"Tom"}到了你手里变成了{"a":"Tom"},业务直接瘫痪。 - 动态导入(Lazy Import)的“雷区”:

使用了import()动态加载 HSP(共享包)或模块时,被加载的模块入口类名绝对不能混淆。老司机建议在 HSP 模块的obfuscation-rules.txt中,将该入口类配置为全局保留。 - 枚举(Enum)的“变性”危机:

在 ArkTS 中,使用const enum的常量枚举在编译时会被内联。如果你试图用-keep去保留一个常量枚举,混淆器会直接报错或在运行时产生不可预知的行为。规避方案:如果是需要保留的枚举,请老老实实写成普通的class或者单例对象。

四、 冲浪 HarmonyOS 6 (API 22):适配与演进必读

如果你正在着手将项目迁移到最新的 HarmonyOS 6 (纯血 NEXT / API 22),关于代码混淆与安全加固,有几个极其重磅的底层变动,提前了解能帮你省下大把踩坑时间。

1. 顶层作用域导出的“强制净化” (API 22+)

在过去,如果你在全局写了 function helper() {} 而没有归类到类中,ArkGuard 可能会选择性地放过它。但在 NEXT 版本中,由于模块化加载机制的底层重构,游离的导出函数和变量必定会被混淆或剔除。

(适配建议:全面进行代码洁癖化改造。把所有游离的全局工具函数收拢到具体的 namespace 或 class 中。如果必须保留全局函数,使用 @Keep 装饰器显式标注。)

2. 字节码混淆(Bytecode Obfuscation)的深度进化

HarmonyOS 6 进一步强化了 ABC 字节码级别的保护。除了原有的名称混淆,新版的 ArkGuard 引入了控制流扁平化和字符串加密的底层支持。

(适配建议:在 obfuscation-rules.txt 中开启高级混淆选项(如 -obfuscationdictionary ./dictionary.txt 自定义字典,或启用实验性的 -flattenflow)。注意,这会增加编译时间,且务必在真机上做充分的回归测试。)

3. 多 HAP/HSP 产物的“统一映射表”

在 NEXT 系统中,一个复杂的应用往往由 1 个 Entry 和 N 个 HSP 组成。以往各个模块各自的混淆映射表(mapping.txt)是孤立的,导致排查线上问题极难对应。

(适配建议:在工程的顶级 build-profile.json5 中配置 obfuscation 规则,利用其继承机制,让所有子模块共享同一份基础白名单和字典,并在 CI/CD 流水线中统一归档最终的 mapping.txt。)

五、 回顾一波

回顾全文,我们从“代码被反编译”的痛点出发,剖析了 ArkGuard 基于 AST 变换的底层心法,实战演示了如何用白名单规则平衡安全性与稳定性,又前瞻了鸿蒙 6 里顶层作用域净化和字节码深度混淆的新特性。

你会发现,鸿蒙生态的架构师们在设计这套安全机制时,眼光极其毒辣。他们不仅给了你一键开启的便利,更在面临复杂业务反射和序列化时,用细致入指令规则赋予了你绝对的控制权。

在这个应用逆向门槛极低的移动互联网下半场,粗放的明文打包早已被时代抛弃。掌握代码混淆的防逆向心法,让你在面对产品经理提出的“我们要上架海外,代码一定要安全”等苛刻要求时,拥有四两拨千斤的从容。

打开你的 DevEco Studio,找个你准备发版的 Release 分支,试试用 ArkGuard 给它穿上一层量身定制的“防弹衣”吧。当核心算法化作满屏的 a, b, c 却依然稳健运行时,相信我,那种造物主的掌控感,才是我们作为资深开发者最纯粹的快乐源泉。

更多推荐

已为社区贡献23条内容

已为社区贡献23条内容

所有评论(0)