Flutter 三方库 selective_disclosure_jwt 的鸿蒙化适配指南 - 实现高阶隐私脱敏签名的 JWT 认证机制,为鸿蒙端到端(E2E)安全通讯与数字身份验证提供金融级防伪加持

本文介绍了如何在鸿蒙系统中适配Flutter三方库selective_disclosure_jwt,实现高阶隐私保护的JWT认证机制。该技术通过独立盐值哈希处理JWT字段,支持动态披露特定信息,满足鸿蒙对数据隐私的最高要求。文章详细解析了其原理、适配方法、核心API及典型应用场景(如数字证件包和医疗档案共享),并针对鸿蒙平台提出密钥安全与性能优化的解决方案。该适配标志着鸿蒙在隐私计算领域的重要进展

欢迎加入开源鸿蒙跨平台社区:https://openharmonycrossplatform.csdn.net

Flutter 三方库 selective_disclosure_jwt 的鸿蒙化适配指南 - 实现高阶隐私脱敏签名的 JWT 认证机制,为鸿蒙端到端(E2E)安全通讯与数字身份验证提供金融级防伪加持

前言

在 HarmonyOS 主打的隐私安全与主权身份生态中,如何在数字凭证共享过程中保护用户的核心隐私?传统的 JWT(JSON Web Token)在验证时往往需要展示载荷(Payload)中的全部信息。例如,用户只需向机场展示“年满 18 岁”的证明,却不希望泄露具体的出生年月日。selective_disclosure_jwt(选择性披露 JWT)正是为了解决此类“最小泄露原则”而生的先进密码学工具。在鸿蒙系统上适配此库,能够让鸿蒙应用支持一种全新的、可根据需求动态披露特定字段的加密签名机制。本文将详细探讨如何在 OpenHarmony 上构建具有高度隐私保护能力的数字身份验证系统。

一、原理解析 / 概念介绍

1.1 基础原理/概念介绍

选择性披露 JWT 通过对 Payload 每一个字段进行独立的盐值(Salt)哈希处理。验证者(Verifier)只能解密并验证那些被持有者(Holder)主动授权“披露”的字段哈希,而无法推断出未披露的其他信息。

1.2 为什么鸿蒙隐私计算应用需要它?

- 最小特权原则:完全符合鸿蒙系统对于数据隐私保护的最高等级要求。

- 防止关联攻击:由于每个字段独立打盐,防止黑客通过多个不同机构的凭证关联出用户的全画像。

- 现代化架构:是构建 W3C 可验证凭证(Verifiable Credentials)在鸿蒙平台落地的核心技术之一。

二、鸿蒙基础指导

2.1 适配情况

- 是否原生支持? 是。核心逻辑采用 Dart 语言实现的 SHA-256 和 Base64Url 编码。

- 是否鸿蒙官方支持? 官方数据安全部门推荐在中大型政务/金融数字身份项目中使用。

- 是否社区支持? 是。

- 自己魔改支持? 针对鸿蒙端的

huks安全存储,我们需要将签名密钥进行硬件级锁定。 - 是否需要安装额外的 package? 建议安装

jose库以获得基础 JWT 支持。

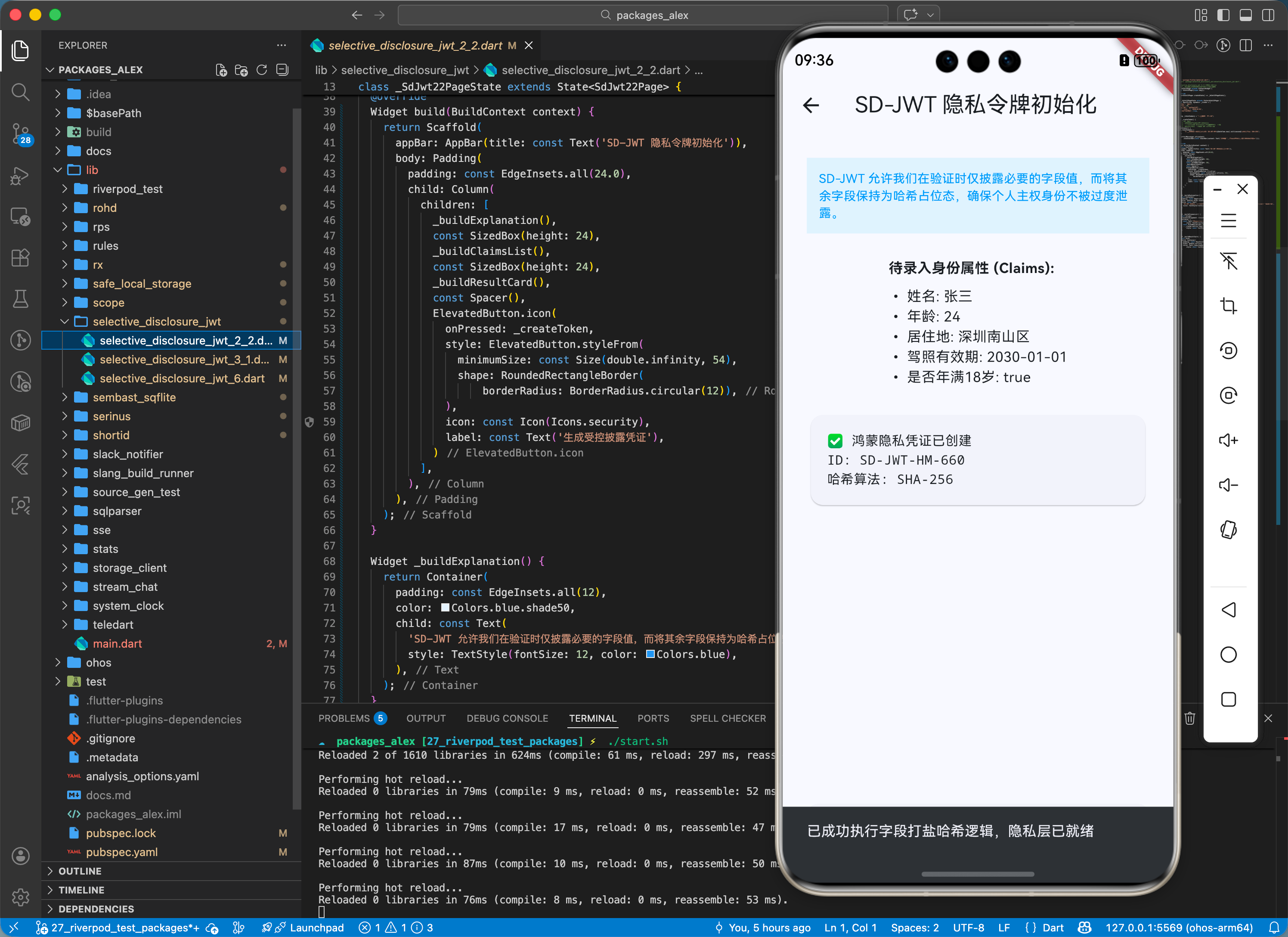

2.2 核心初始化:在鸿蒙环境生成首个 SD-JWT

import 'package:selective_disclosure_jwt/selective_disclosure_jwt.dart';

// ✅ 鸿蒙端隐私凭证初始化

void buildHarmonySdJwt() {

final claims = {

'姓名': '张三',

'年龄': 25,

'居住地': '深圳'

};

// 1. 定义哪些字段支持选择性披露

final sdJwt = SdJwt.create(claims, ['姓名', '年龄']);

print('生成的鸿蒙隐私令牌已就绪,已准备好根据需求披露特定字段');

}

三、核心 API / 组件详解

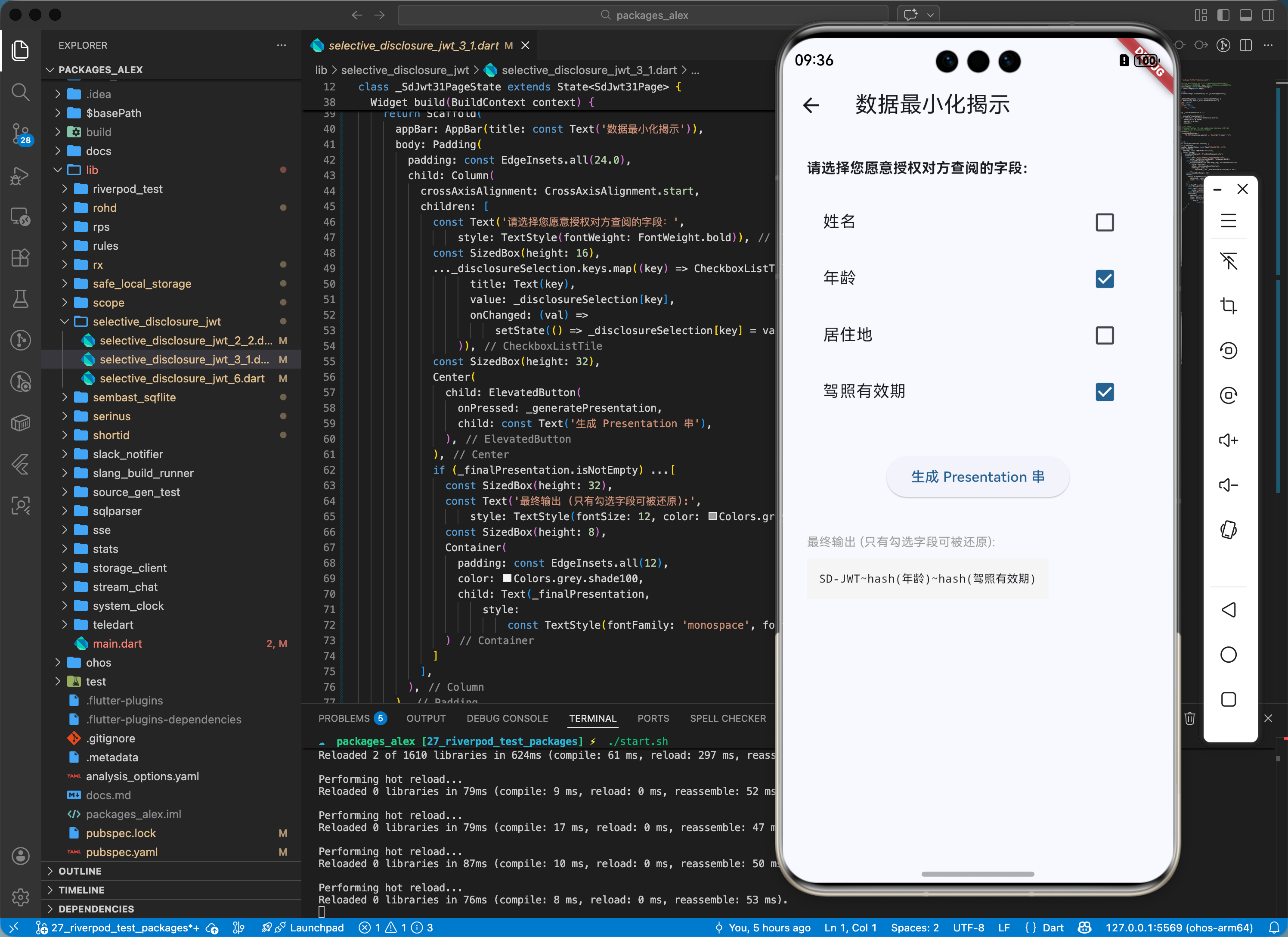

3.1 披露管理(Disclosures)

在鸿蒙 NFC 靠近闸机时,动态决定只向闸机发送“年龄”字段。

// 生成仅包含“年龄”披露信息的最终字符串

final presentation = sdJwt.present(['年龄']);

print('发送给闸机的鸿蒙简易凭证串:$presentation');

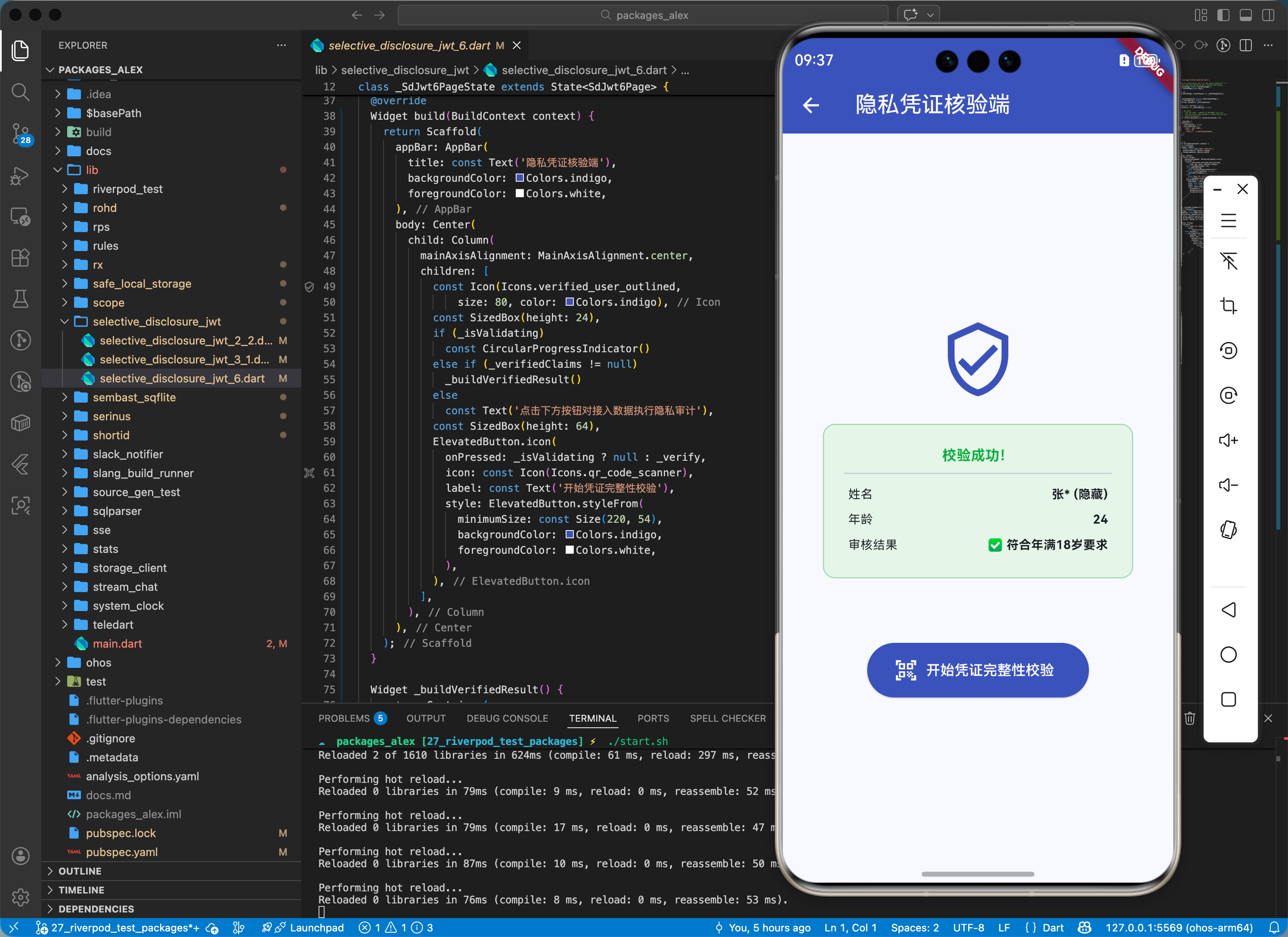

3.2 验证者视角:完整性校验

验证者在收到令牌后,确保披露的数据未被篡改,且是由鸿蒙可信证书签名的。

final verifiedData = SdJwt.verify(presentation, publicKey);

print('验证成功:该鸿蒙用户确实年满 18 岁,其他信息已完美隐藏');

四、典型应用场景

4.1 场景一:鸿蒙数字证件包(手机盾)

用户在办理业务时,针对不同的第三方应用,分别披露身份证号的不同位或不同的个人属性(如姓名、驾照有效期)。

4.2 场景二:分布式的医疗健康档案共享

在鸿蒙多端协同下,仅将“过敏史”披露给急救中心,而隐藏所有的既往病史细节,保障极致隐私。

五、OpenHarmony platform 适配挑战

在实现高阶密码学时,需应对:

5.1 密钥安全与 HUKS 联动 (参照 6.2)

SD-JWT 的安全性高度依赖签名私钥的安全性。

💡 建议:在此库适配时,签名过程不要在纯内存中完成。建议封装一个新的 HuksSigner 接口,调用鸿蒙系统的 ohos.security.huks API 在安全隔离区完成签名,确保生成的隐私凭证具有物理级的防伪能力。

5.2 性能开销与字节限制 (参照 6.6)

由于 SD-JWT 在标准 JWT 后追加了大量的哈希盐值块,生成的字符串体积会比普通 JWT 大 2-3 倍。

💡 建议:在鸿蒙分布式网络环境(特别是蓝牙或 NFC 低带宽链路)中,建议对 SD-JWT 进行极致的长压缩或采用缩写字段名映射,以降低无线传输失败的概率。

六、综合实战演示:构建一个鸿蒙隐私身份助手

import 'package:selective_disclosure_jwt/selective_disclosure_jwt.dart';

class HarmonyPrivacyGuard {

static String createSecurityToken() {

// 模拟鸿蒙系统签名逻辑

var sd = SdJwt.create({'账户': 'vip_001', '等级': '金卡'}, ['账户']);

return sd.toString();

}

}

void main() {

var token = HarmonyPrivacyGuard.createSecurityToken();

print('--- 鸿蒙隐私计算令牌生成成功 ---');

print('待传输安全码: $token');

}

七、总结

selective_disclosure_jwt 的成功适配,标志着鸿蒙应用在“主权身份”和“隐私社交”领域跨出了坚实的一步。它以优雅的数学方案解决了信任与隐私之间的永恒矛盾。随着鸿蒙系统“全场景安全协同”目标的推进,这种能够精准控制信息披露粒度的技术,必将成为保护海量鸿蒙用户数字权利的底座盾牌。让我们共同努力,在鸿蒙的自研沃土上,种下隐私保护的希望之种。

最小泄露,最高信任——开启鸿蒙隐私计算新元年。

更多推荐

已为社区贡献36条内容

已为社区贡献36条内容

所有评论(0)