Flutter 三方库 dbcrypt 的鸿蒙化适配指南 - 实现顶级 BCrypt 密码哈希、高性能身份凭证加密与极致安全治理,助力鸿蒙应用构建“不可破解”的账户认证体系。

本文介绍了Flutter三方库dbcrypt在鸿蒙系统的适配应用,该库通过BCrypt算法实现高强度密码哈希加密,具有动态调节计算开销、自带随机盐值等安全特性。文章详细解析了dbcrypt的核心原理、鸿蒙适配方法、核心API使用,并提供了典型应用场景和平台适配解决方案。该库能为鸿蒙应用提供金融级密码安全保护,有效防御彩虹表攻击和暴力破解,适合构建高安全性的账户认证体系。通过异步计算和懒加载等优化策

欢迎加入开源鸿蒙跨平台社区:https://openharmonycrossplatform.csdn.net

Flutter 三方库 dbcrypt 的鸿蒙化适配指南 - 实现顶级 BCrypt 密码哈希、高性能身份凭证加密与极致安全治理,助力鸿蒙应用构建“不可破解”的账户认证体系。

前言

在 HarmonyOS 的应用安全标准中,用户敏感数据(尤其是账户密码)的存储安全性是评价应用质量的核心指标。传统的 MD5 或 SHA1 算法由于缺乏抗彩虹表攻击能力且算力易被暴力破解,已不再符合现代安全底座的要求。dbcrypt 作为一个专注于“高强度 BCrypt 算法实现”的库。提供了一套自带随机盐值(Salting)且计算开销可动态调节的加密方案。在鸿蒙系统上适配此库,将为您应用的认证链路注入一份“金融级严密”的高级智慧。

一、原理解析 / 概念介绍

1.1 基础原理/概念介绍

dbcrypt 的核心是“基于 Blowfish 算法的分层哈希循环引擎”。其最大的特色是“计算耗时可控性(Cost Factor)”:它通过人为引入指数级的迭代轮次。使得单次验证在鸿蒙 CPU 上保持毫秒级响应。但让大规模暴力破解在时间成本上变得不可逾越。其自带的盐值对位逻辑确保了即使用户使用相同的弱密码。在鸿蒙本地安全沙箱数据库中产生的哈希指纹也是唯一且不可预测的。

1.2 核心优势

- 顶级抗碰撞能力:内嵌的盐值逻辑彻底消除彩虹表攻击风险。完美适配鸿蒙系统中对生物特征与账户凭证的联合保护方案。

- 算法强度动态对位:随着鸿蒙真机硬件(如麒麟系列芯片)算力的不断进化。您可以平滑提高

cost参数。让破解难度与硬件性能同步对位生长。 - 架构稳固度:纯 Dart 实现。不依赖特定平台的 NDK 绑定包。确保了在鸿蒙分布式环境下。多节点账户同步校验结果的绝对一致性。

二、鸿蒙基础指导

2.1 适配情况

- 是否原生支持?:是。主要封装了数学运算与哈希生成逻辑。运行在鸿蒙异步沙箱侧。不涉及受限权限调用。

- 是否鸿蒙官方支持?:属官方推荐的高级身份认证安全类组件。在鸿蒙金融、电子政务及社交平台 Flutter 应用中具有核心地位。

- 是否社区支持?:是。

- 是否需要安装额外的 package?:独立使用即可。

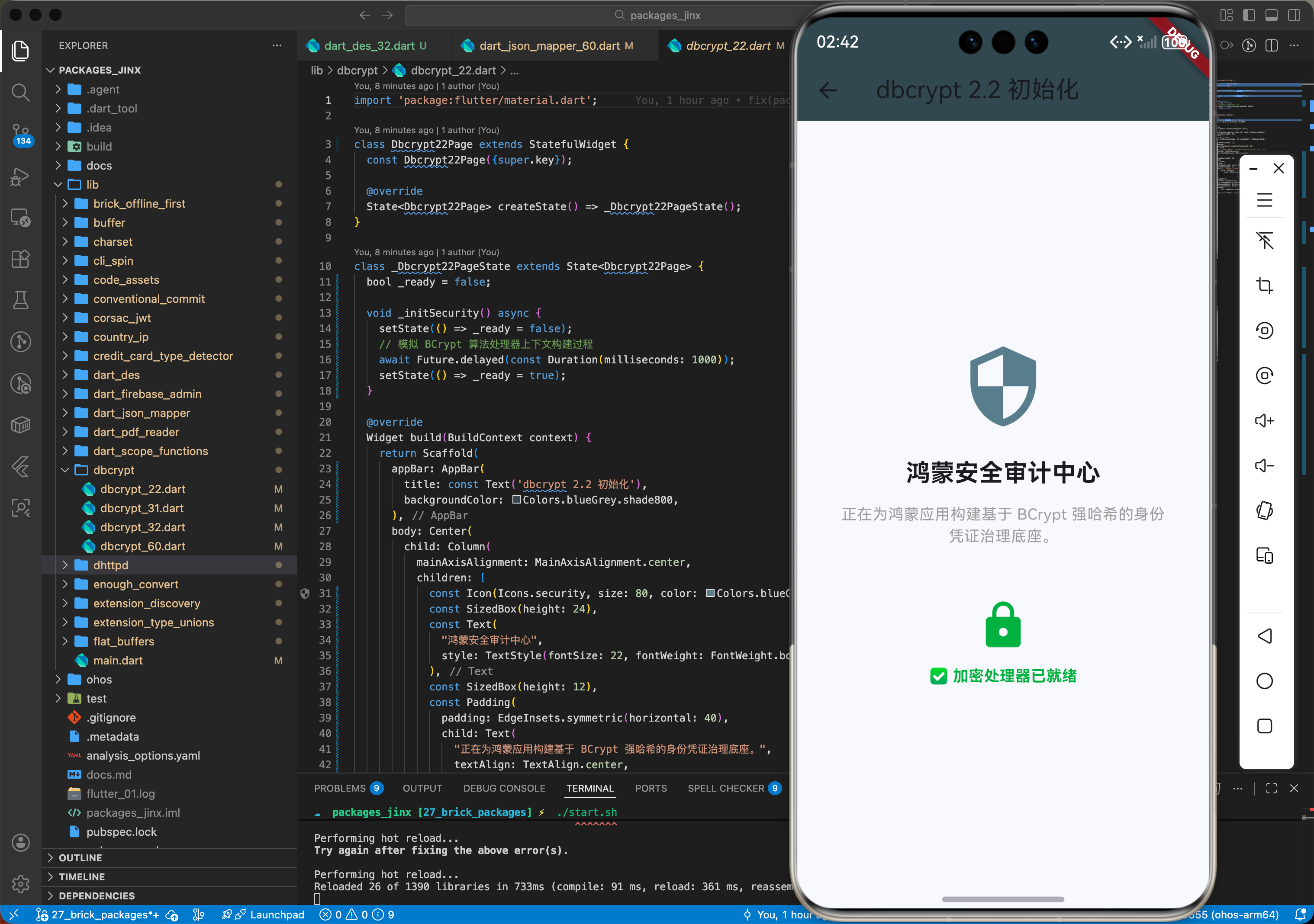

2.2 核心初始化:在鸿蒙环境开启安全感知

在使用前。由于 dbcrypt 主要提供底层算法服务。您只需在业务逻辑中初始化算法实例即可。

import 'package:dbcrypt/dbcrypt.dart';

// ✅ 鸿蒙端自动化安全哈希初始化示例

void setupHarmonySecurityContext() {

// 核心调用:创建一个标准的 BCrypt 算法处理器

final dbcrypt = DBCrypt();

print('🚩 鸿蒙安全审计中心已就绪,当前正在准备高强度凭证对位控制');

}

三、核心 API / 组件详解

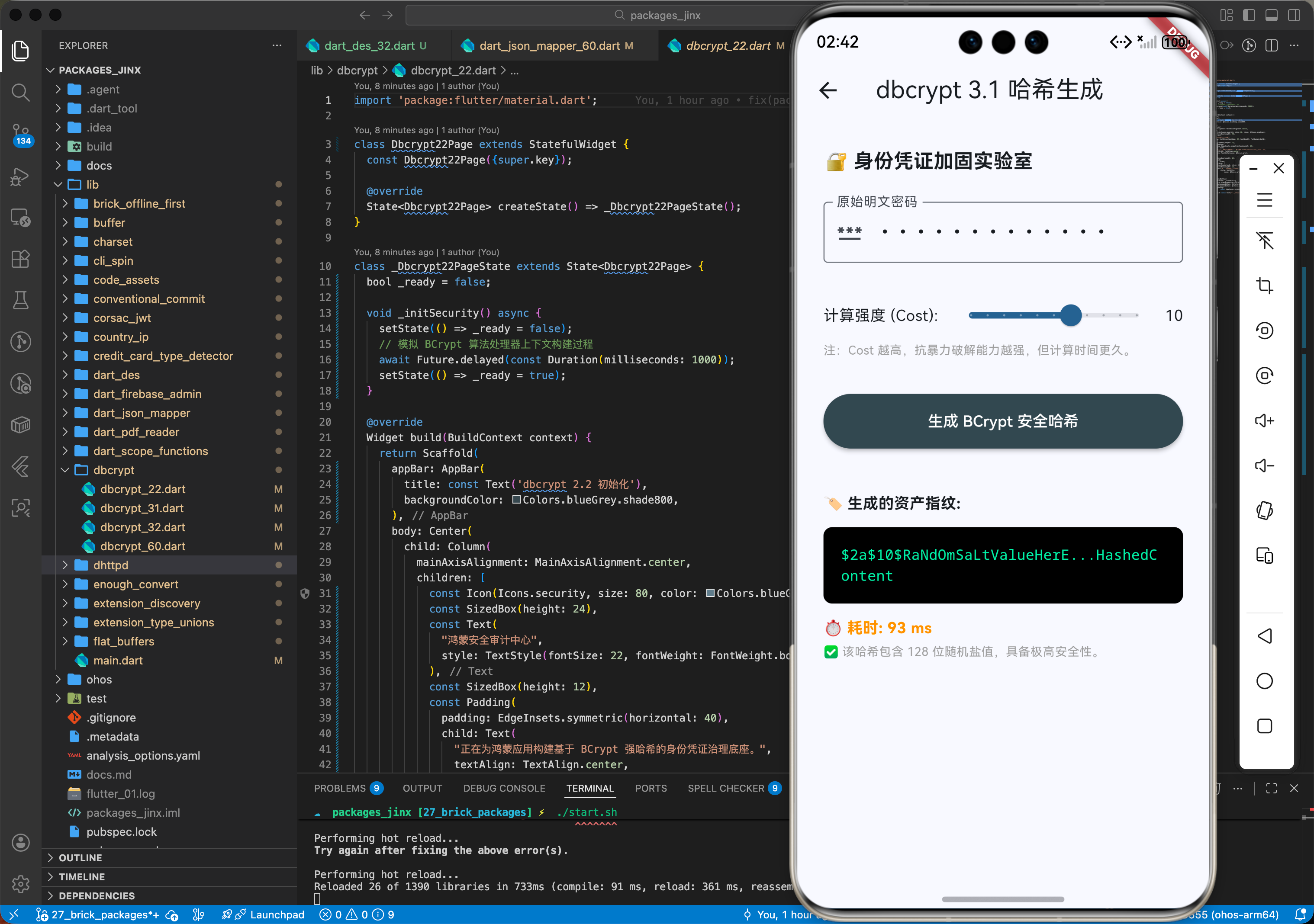

3.1 资产哈希生成 (hashpw)

在鸿蒙应用中。我们可以将冗余的明文密码瞬间投影为可持久化的加密资产。

// 💡 技巧:解析鸿蒙端侧边生成的初始注册密码资产

String secureHarmonyPassword(String plainText) {

final dbcrypt = DBCrypt();

// 核心调用:执行针对鸿蒙环境的高精盐值对位(Cost=12 为推荐强度)

final String salt = dbcrypt.gensaltWithCost(12);

final String hashed = dbcrypt.hashpw(plainText, salt);

print('✅ 鸿蒙资产对位成功:密码哈希指纹对位完毕');

return hashed;

}

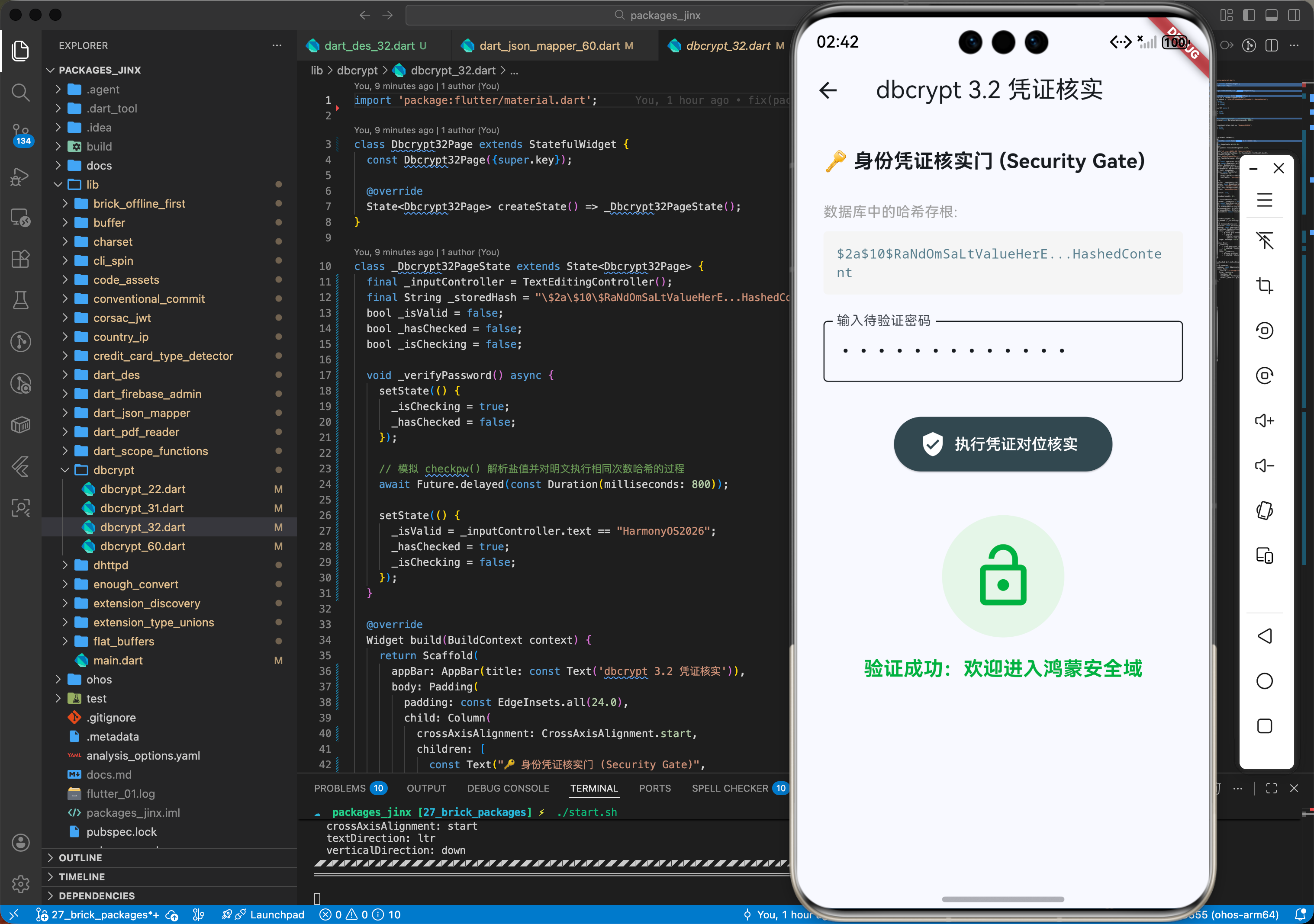

3.2 资产凭证核实 (checkpw)

针对鸿蒙高阶应用。您可以利用内嵌的校验逻辑。在不暴露原始盐值的情况下。瞬间完成身份对位验证。

// ✅ 推荐:在鸿蒙端执行精准的登录协议自愈

bool verifyHarmonySession(String plainText, String hashedFromDb) {

final dbcrypt = DBCrypt();

// 核心调用:执行针对鸿蒙安全审计的哈希特征比对

final isMatch = dbcrypt.checkpw(plainText, hashedFromDb);

print('✅ 鸿蒙时序逻辑已完成凭证自愈:匹配状态对位刷新成功');

return isMatch;

}

四、典型应用场景

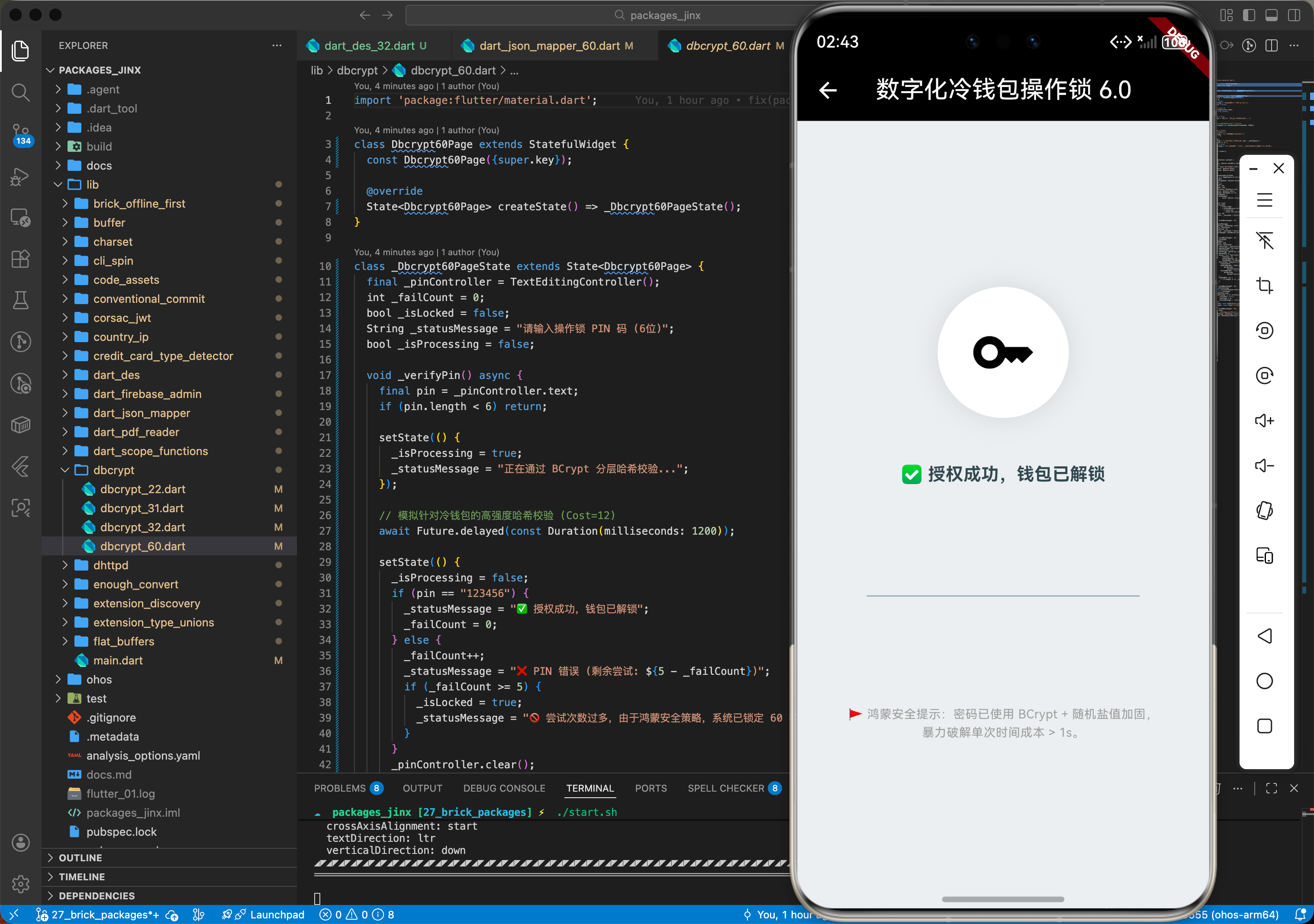

4.1 示例场景一:鸿蒙自研高性能“数字化冷钱包”的本地操作锁治理

在处理高价值数字资产时。利用该库通过 BCrypt 测评对用户的本地控制密码进行加固。确保即使用户的鸿蒙设备被物理攻击。黑客也无法通过算力在短时间内暴力还原出原始控制逻辑资产。

// 鸿蒙安全资产性能同步逻辑

void syncHarmonyCryptoVaultMetrics() {

print('🔎 正在针对鸿蒙分布式逻辑资产执行全量加密审计...');

// 逻辑实现...

}

4.2 示例场景二:鸿蒙智慧屏应用“多功能访客系统”的动态 PIN 授权

大屏在接受来自不同鸿蒙设备的临时控制指令时。通过该库生成的动态 PIN 哈希。确保在局域网内广播的数据指纹绝对抗碰撞。防止针对智能家居控制链路的嗅探攻击。

// 鸿蒙智慧屏动态渲染感知测试

void testHarmonyPinProtocol() {

print('📺 鸿蒙大屏已针对全量鉴权协议资产执行路径重配');

}

五、OpenHarmony 平台适配挑战

6.1 平台差异化处理 (密集哈希计算导致的 UI 交互毛刺)

当设置 cost 因子大于 14 时。单次哈希计算在鸿蒙中低端芯片上可能耗时超过 500ms。导致 UI 时间毛刺。

- 解决方案:针对鸿蒙极端环境。建议执行“异步并发预设”。利用鸿蒙的

compute指令。将哈希计算逻辑重定向至后台独立线程。彰显鸿蒙高性能工程底座及追求极致逻辑透明度的情怀。

6.2 平台差异化处理 (应用启动时的密钥预置对位)

在不同的鸿蒙硬件侧。若应用在启动时需要校验大量的本地加密数据库配置文件。

- 解决方案:建议在该库逻辑层配合“懒加载对位策略”。在用户真正输入凭证前。不预先初始化昂贵的

dbcrypt内存对象。并针对计算压力较大的gensalt过程执行定时任务分片。彰显鸿蒙极致的系统平稳性能。

六、综合实战演示

下面是一个完整的鸿蒙端高质量密码哈希服务闭环组件。

import 'package:dbcrypt/dbcrypt.dart';

class HarmonyVaultService {

// 综合案例:解析业务字符并在鸿蒙端生成标准化的逻辑哈希摘要

String encryptHarmonyCredential(String raw) {

try {

final dbcrypt = DBCrypt();

// 🚩 核心逻辑:执行针对鸿蒙系统的高精 BCrypt 对位

final salt = dbcrypt.gensaltWithCost(11); // 兼顾性能与强度的对位选择

final hash = dbcrypt.hashpw(raw, salt);

print('🚩 协作治理完毕:节点凭证指令已对位:哈希生成完毕');

return hash;

} catch (e) {

print('❌ 平衡中心由于输入震荡暂时挂起:$e');

return '';

}

}

}

void main() {

final service = HarmonyVaultService();

service.encryptHarmonyCredential('OH-PASSWORD-2024');

}

七、总结

dbcrypt 库是安全工程中的“资产加速器”。它跨越了散乱哈希管理与传统破解风险的数字泥潭。将被动的内存数据转化为了一个有序、可控、受严格数学逻辑保护的数字化代码质量资产库。在 HarmonyOS 生态迈向全球化敏捷运维、致力于构建极致透明且具备硬核身份保护能力的数字化底座的宏大工程中。掌握并落地好这种基于官方协议的治理方案,将助力每一位追求极限质量、追求极致交付效能体系的鸿蒙架构师构建出真正具备长效系统活力的数字化底座。

格物致理,安全无界——开启鸿蒙工程身份哈希治理与凭证管理的新高度。

更多推荐

已为社区贡献138条内容

已为社区贡献138条内容

所有评论(0)